Docker : You're doing it wrong - Critiques et bonnes pratiques

—

'Compte-rendu et règlements de comptes avec une technologie utilisée à tort et surtout à travers'. Docker, un effet de mode ? Les formations et conférences fleurissent, c'est tout chaud et les hipsters reconvertis en marketeux sont à l'œuvre pour veiller à ce que les braises ne s'éteignent …

Extraire et télécharger le PDF d’une documentation protégée en ligne

—Résolution rapide d'un problème fréquent:

Je viens vers vous car j'aurais besoin d'aide. J'aimerais récupérer le contenu du site suivant

http://bordbuch-online.audi.de/AudiBordbuch/docs/XXXXXXX-XXXX-XXXXXX-XXXXXX/index.html;jsessionid=XXXXXXXXX?setlanguage=fr#undefinedau format PDF. Pourriez-vous m'indiquer si c'est possible, et si oui la marche à suivre ? À …

Pycharm, IDE Python - Test des fonctionnalités

—Il ne s'agit pas ici de faire une description exhaustive de chacune des étapes de la configuration de l'IDE, la documentation officielle est déjà très bien faite et parfaitement complète. Je pars aussi du principe que vous savez surement vous débrouiller par vous-même pour effectuer la configuration.

L'idée est plus …

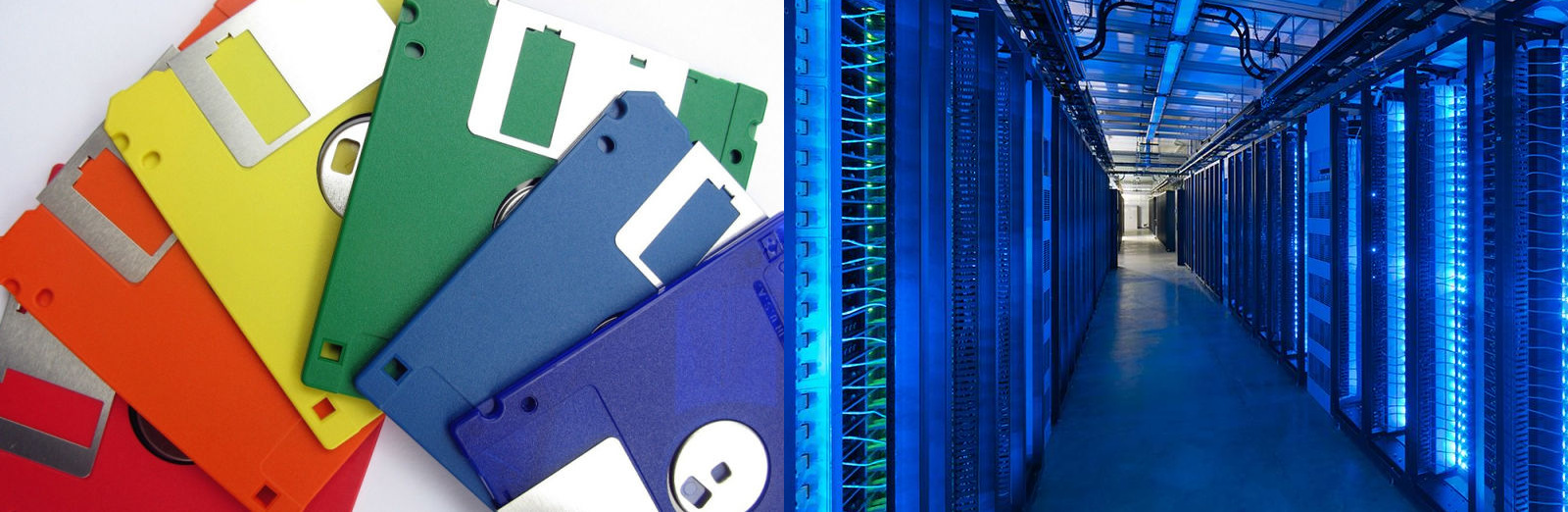

Tutoriel : Automatiser ses sauvegardes chiffrées

—

On l'entend souvent : Pour protéger vos données vous devez les sauvegarder. En pratique on néglige presque tous ce conseil avisé jusqu'au jour où l'inévitable arrive et où vous perdez en un instant le moral et une partie de votre vie.

Un rm -rf depuis un compte administrateur, un disque dur …